Onze pakketten AdreZ CRM en MailingLijst zijn volledig AVG proof. We hebben daarvoor de nodige functionaliteit toegevoegd zodat u zich daar verder geen zorgen over hoeft te maken. In dit artikel vertellen we er meer over.

AVG is voortdurend in het nieuws

De kranten staan er vol mee: persoonsgegevens zijn onrechtmatig verkocht, databases met gegevens van miljoenen gebruikers zijn gestolen en data van overheidsorganisaties met duizenden persoonsgegevens worden gegijzeld en pas vrijgegeven na betaling van cryptomunten.

De Algemene Verordening Gegevensbescherming (AVG) is sinds 25 mei 2018 in werking en de Autoriteit Gegevensbescherming wordt overspoeld met meer dan 25.000 privacy klachten per jaar en het aantal meldingen van datalekken bij bedrijven blijft groeien.

Het is dus niet zo vreemd dat gebruikers van onze pakketten AdreZ CRM en MailingLijst zich afvragen hoe het bij EM-Cultuur geregeld is ten aanzien van beveiliging in privacy. Hierbij is het van belang een onderscheid te maken tussen die twee begrippen. Privacy gaat over wat je bewaart, beveiliging gaat over hoe je het bewaart.

Privacy en AVG

Wij verwerken persoonsgegevens die onze klanten (de verwerkingsverantwoordelijke) ons hebben verstrekt. Hiervoor hebben wij een verwerkersovereenkomst met elkaar afgesloten waarin we overeen zijn gekomen welke soorten gegevens van betrokkenen (denk aan naam, adres, telefoonnummer, e-mail, enz.) ons is verstrekt en hoe we daarmee omgaan. Meer hierover verderop bij ‘veiligheid’. Ook hebben onze klanten ons als verwerker vermeld in hun verwerkingsregister. Daarin is ook opgenomen welke soorten gegevens aan ons is verstrekt.

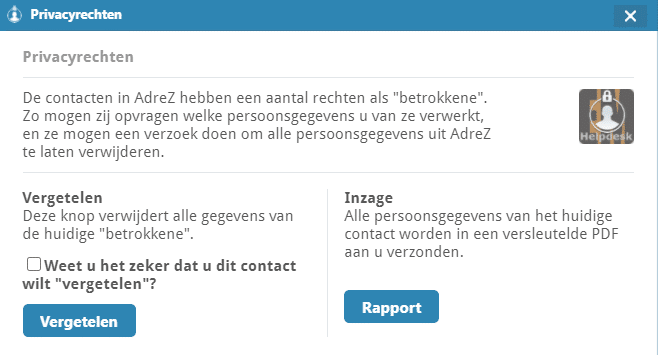

Betrokkenen hebben verschillende rechten die ze kunnen uitoefenen. Hieronder de twee belangrijkste:

Recht op inzage en Recht op vergetelheid

Een betrokkene heeft het recht inzage te krijgen in de gegevens die worden bewaard zodat die kan controleren of het geoorloofd is en eventueel een klacht kan indienen bij de AP. Ook heeft iemand het recht volledig verwijderd te worden uit systemen.

Zowel in AdreZ als in MailingLijst zijn deze systemen ingebouwd en kunnen zo eenvoudig worden ‘uitgeoefend’. De beheerder van de pakketten kan een betrokkene opzoeken in het systeem en daar in het privacyscherm gebruik maken van de volgende opties:

Veiligheid

Ten aanzien van de veiligheid van systemen hebben we ook het nodige geregeld. Dit is niet iets dat je eenmalig doet en dan vanzelf op orde blijft. Het garanderen van veiligheid is een continu proces waarin we voortdurend kijken of alles nog voldoet aan de normen. Dit doen we volgens de eisen en risicoanalyses van ISO 27001 voor informatiebeveiliging volgens het zogenaamde PDCA principe: Plan, Do, Check and Act.

Veiligheidstesten

Maandelijks onderwerpen we onze systemen aan veiligheidscontroles. Dit zijn computerprogramma’s die onze systemen via het internet aan honderden verschillende tests onderwerpen en rapporteren.

Jaarlijks worden onze systemen door een extern bureau getest. En dat gebeurt vrij grondig gedurende een aantal dagen. Hierbij wordt gekeken of binnen te komen is zonder enige informatie zoals een wachtwoord (black-box strategie). Daarnaast wordt ook getest in welke mate het systeem misbruikt kan worden als wel een login bekend is (de gray-box strategie).

Back-ups

Uiteraard maken we dagelijks back-ups van onze systemen. Deze back-ups worden weggeschreven naar een externe locatie. Ook onze klanten worden in de gelegenheid gesteld een back-up van hun gegevens te bewaren. Wekelijks ontvangen ze op het adres van de applicatiebeheerder een mail met een link waarmee hun databestand kan worden gedownload. En uiteraard is dit bestand beveiligd met een wachtwoord.

Updates en patches

Minimaal vier keer per jaar worden onze systemen voorzien van alle tot dan toe uitgekomen updates en patches.

Systemen voor gebruikers

Veiligheid begint het bieden van een veilige omgeving aan de gebruikers.

Unieke accounts

Ons advies is iedere gebruiker zijn eigen account te geven. Geef ook niet meer rechten dan iemand nodig heeft (moet iemand bijvoorbeeld kunnen exporteren naar Excel?) en sluit het account af zodra iemand vertrekt.

Twee factor authenticatie (2FA)

Maak gebruik van 2FA, wat inhoudt dat een gebruiker tijdens het inloggen ook een code moet invoeren die is gegenereerd via een app op een smartphone. Zo kan iemand die onrechtmatig een wachtwoord heeft bemachtigd nog steeds niet in het systeem.

LocAtiegebonden restricties

Het is mogelijk in te stellen dat gebruik te maken van IP-restricties, wat inhoudt dat iemand alleen mag inloggen als er gebruik wordt gemaakt van een van te voren toegestane internetverbinding. Zo kan ingesteld worden dat een gebruiker alleen vanuit kantoor en de thuiswerkplek gebruik mag maken van de software.

Zijn we er dan?

De conclusie is eigenlijk: bijna. Want helemaal is nauwelijks mogelijk. En juist daarom blijft het belangrijk veiligheid hoog op de agenda te zetten en te houden.

Hier nog wat laatste tips om ervoor te zorgen dat de organisatie zo goed mogelijk is ingericht op privacy en veiligheid:

- Maak het onderwerp ICT beveiliging bespreekbaar en agendeer het tijdens een overleg.

- Stel een security officer aan die tijd krijgt om zich hiermee bezig te houden.

- Zorg voor een informatiebeveiligingsbeleid. Dat hoeft niet ingewikkeld te zijn. ‘Eenvoudig maar duidelijk’ is veel effectiever en zorgt ervoor dat gebruikers zich er veel sneller en beter aan houden.

- Controleer twee keer per jaar de status van het verwerkersregister en of alle vereiste verwerkersovereenkomsten aanwezig zijn.

- Bespreek het met je ICT beheerder en vraag om advies om zaken nog beter te beveiligen.

Heb je nog vragen? Neem dan contact met ons op via support@em-cultuur.nl.